計算機加密建立在人類歷史中一直使用的密碼術的基礎上。在數字時代之前,使用密碼術最多的是政府,尤其是用於軍事目的。據考證,遠在羅馬帝國時代就存在經過編碼的消息。但是,現今人們使用的大多數密碼術形式均依賴於計算機,原因在於僅憑藉人腦編寫的代碼非常容易被計算機破解。

大多數計算機加密系統都屬於以下兩種類型之一:對稱密鑰加密、公鑰加密 ,一般的都是對稱密鑰加密,我們對電腦直接操作,登錄時使用。

公鑰加密過程

公鑰加密方法結合使用了私鑰和公鑰。私鑰只有您的計算機知道,而公鑰則由您的計算機提供給任何希望與其安全通信的其他計算機。若要解碼被加密的消息,計算機必須使用發出消息的計算機提供的公鑰,以及它自己的私鑰。Pretty Good Privacy(PGP)是一種非常流行的公鑰加密實用工具,它幾乎可用於對任何數據加密。發出消息的計算機使用對稱密鑰對文檔進行加密,然後又使用接收消息的計算機的公鑰對對稱密鑰進行加密。後者使用其私鑰來解碼對稱密鑰,然後使用對稱密鑰來解碼文檔。

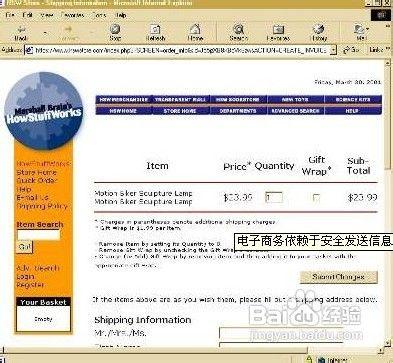

大規模實施公鑰加密(例如,安全Web服務器可能需要這種加密)要求採取另一種方式。這時數字證書能派上用途。從根本上講,數字證書是一段信息,聲明Web服務器受稱為證書頒發機構的獨立源的信任。證書頒發機構充當兩臺計算機均信任的“中間人”。它確認每臺計算機的身份與其聲明的身份相符,然後將每臺計算機的公鑰提供給對方。

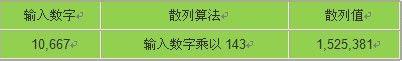

公鑰加密中的密鑰以散列值為基礎。這個值是使用散列算法、根據輸入的一個基礎數字計算出來的。從本質上講,散列值是原始值的概要。關於散列值的重要一點是,如果不知道用於創建散列值的數據,就幾乎不可能推導出原始輸入數字。下面是一個簡單示例: 如圖所示

您可以看到,要確定值1,525,381原來是10,667和143相乘的結果是多麼困難。但是,如果您知道乘數是143,就很容易計算出值10,667。公鑰加密實際上比該示例複雜得多,但基本原理相同。

公鑰通常使用複雜算法和非常大的散列值來進行加密,其中包括40位甚至128位數字。128位可以有2128個不同組合!這就像是要在撒哈拉沙漠中找出某顆沙礫一樣。

對於安全信息處理的另一種需要是確保數據在傳輸或加密期間沒有被損壞。有多種流行的方法可以做到這一點,舉兩個例子進行說明:

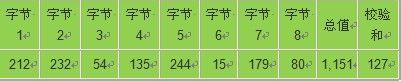

校驗和:校驗和也許是最古老的確保數據正確的方法之一。由於無效的校驗和同時表明數據已在某種程度上受到損壞,因此校驗和也提供了一種驗證方式。它通過兩種方法來確定。假定某個數據包的校驗和為1個字節長。一個字節包含8個位,而每個位可能處於兩種狀態之一,從而共有256(28 )種可能的組合。由於第一種組合等於零,一個字節的最大值為255。

§ 如果數據包中其他字節的和為255或更低,則校驗和就是此值。

§ 如果數據包中其他字節的和超出255,則校驗和是總值除以256後的餘數。

讓我們看一個校驗和示例:

1,151/256=4.496(四捨五入為4)

4x256=1,024

1,151-1,024=127

循環冗餘校驗(CRC)——CRC在概念上類似於校驗和,但它們使用多項式除法來確定CRC的值,其長度通常為16或32位。CRC的優勢在於它非常精確。如果有一個位不正確,CRC值就不匹配。校驗和與CRC都可以很好地防止傳輸中的隨機誤差,但對於避免您的數據受到有意攻擊而提供的保護很少。對稱和公鑰加密技術則要安全得多。

所有這些過程結合在一起,為您提供所需的各種工具以確保通過互聯網發送和接收的信息的安全性。事實上,通過計算機網絡發送信息通常比任何其他發送方法都安全得多。電話(尤其是無繩電話)極易被竊聽,特別是被不道德的人使用無線電掃描儀竊聽。傳統郵件和其他物理介質在到達目的地之前通常會由許多人經手,從而增加了被損壞的可能性。瞭解加密,並確保您通過互聯網發送的任何機密信息的安全(切記“https”和掛鎖符號),會讓您更放心。